|

| ||||||||

|

| ||||||||

Remarque : cela ne couvre pas tous les scénarios d'intégration et fournit quelques exemples. Les clients doivent examiner leurs configurations actuelles pour les intégrations avec leur service informatique afin de déterminer le processus approprié pour mettre à jour les certificats publics.

Quel type de certificat doit être utilisé pour les intégrations (ECC ou RSA) ?

Le type de certificat dépend de l'algorithme pris en charge dans l'infrastructure du client et choisi par le client.

Nous n'utilisons actuellement pas de certificat Ariba pour les services Web. Devrions-nous ajouter un nouveau certificat maintenant ?

Certaines intégrations avec Ariba peuvent utiliser l'épinglage de certificats, ce qui signifie que l'interface système qui se connecte aux systèmes cloud Ariba fait uniquement confiance à un certificat de serveur Web spécifique et pas uniquement à tout certificat de serveur Web valide signé par une autorité de certification de confiance. Veuillez noter que vous devrez importer notre nouveau certificat si vous utilisez l'épinglage des certificats.

Quelles modifications sont requises pour les services Web entrants ?

Les clients doivent faire confiance au nouveau certificat Ariba pour établir la connexion HTTPS. Le client doit ajouter le nouveau certificat Ariba à son système de stockage des approbations (keystore). Les instructions générales ne peuvent pas être fournies car cela dépend de l'application que le client utilise dans son intégration aux produits SAP Ariba.

Quelles modifications sont requises pour les services Web sortants ?

Les clients doivent modifier les paramètres d'authentification dans leur ou leurs applications qui s'intègrent à SAP Ariba en remplaçant la clé publique Ariba existante par la nouvelle. Les instructions générales ne peuvent pas être fournies car les étapes exactes dépendent de l'application que le client utilise pour l'intégration à SAP Ariba.

Comment obtenir la clé publique Ariba ?

Pour obtenir la clé publique :

Quelles sont les modifications requises pour les outils d'intégration autonomes (ITK) – Pas de PI ?

Reportez-vous à cet article de la base de connaissances pour plus d'informations.

Quelles modifications sont requises pour les outils d'intégration autonomes (ITK) sur PI ?

Les clients doivent ajouter le nouveau certificat au keystore PI.

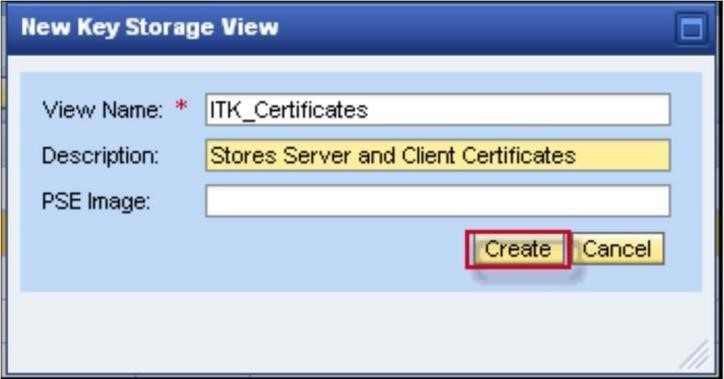

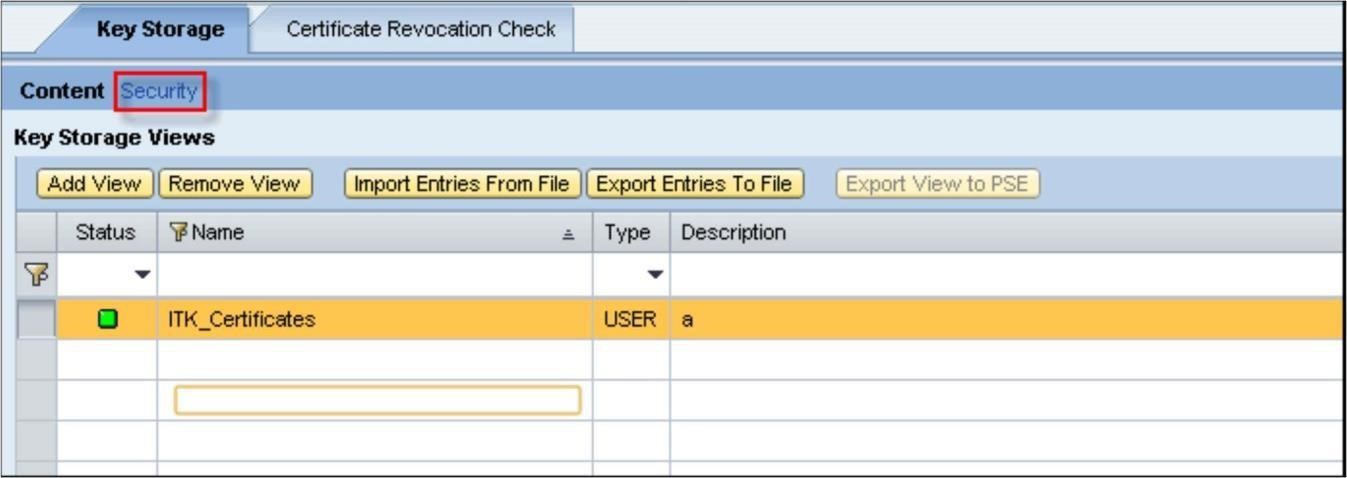

Création d'une vue dans le keystore SAP NetWeaver PI

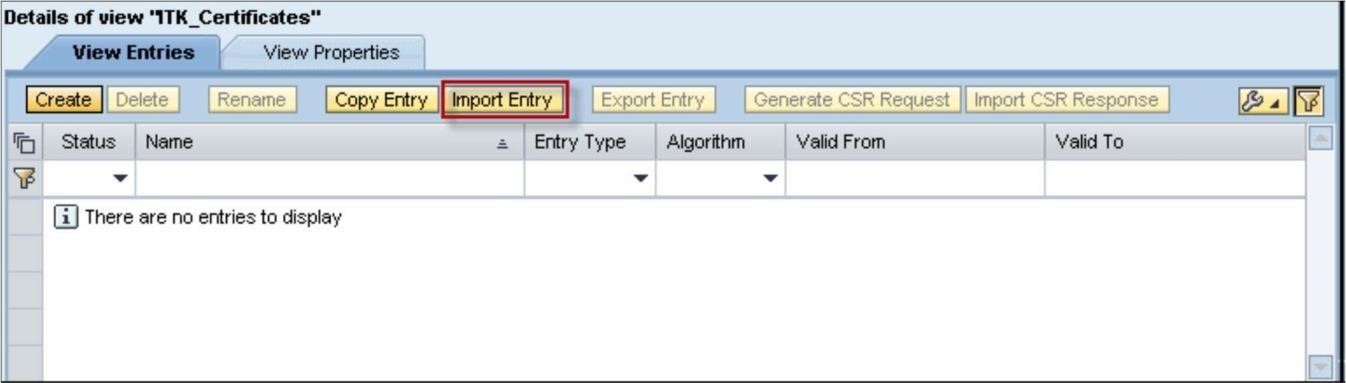

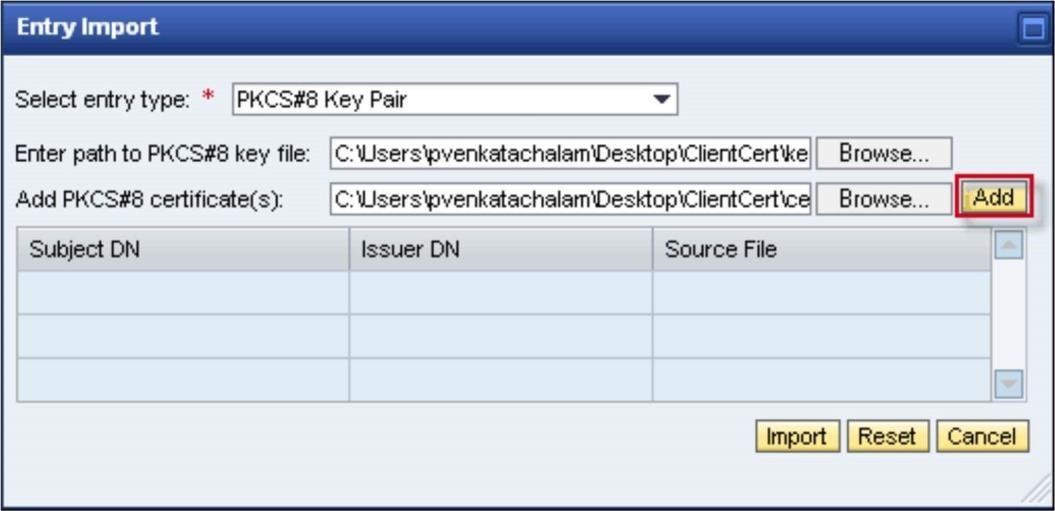

Importation de certificats serveur et client dans une procédure de vue

Remarque : Pour importer le certificat client, répétez les étapes 1 à 4 ci-dessus

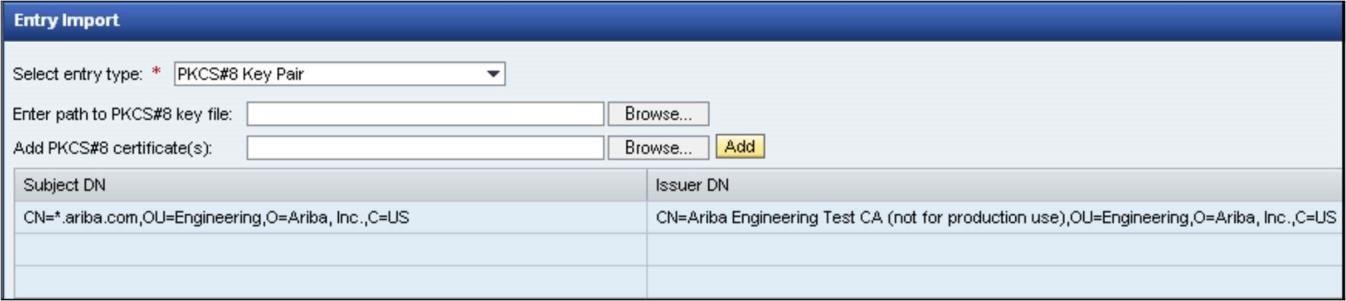

Résultats :

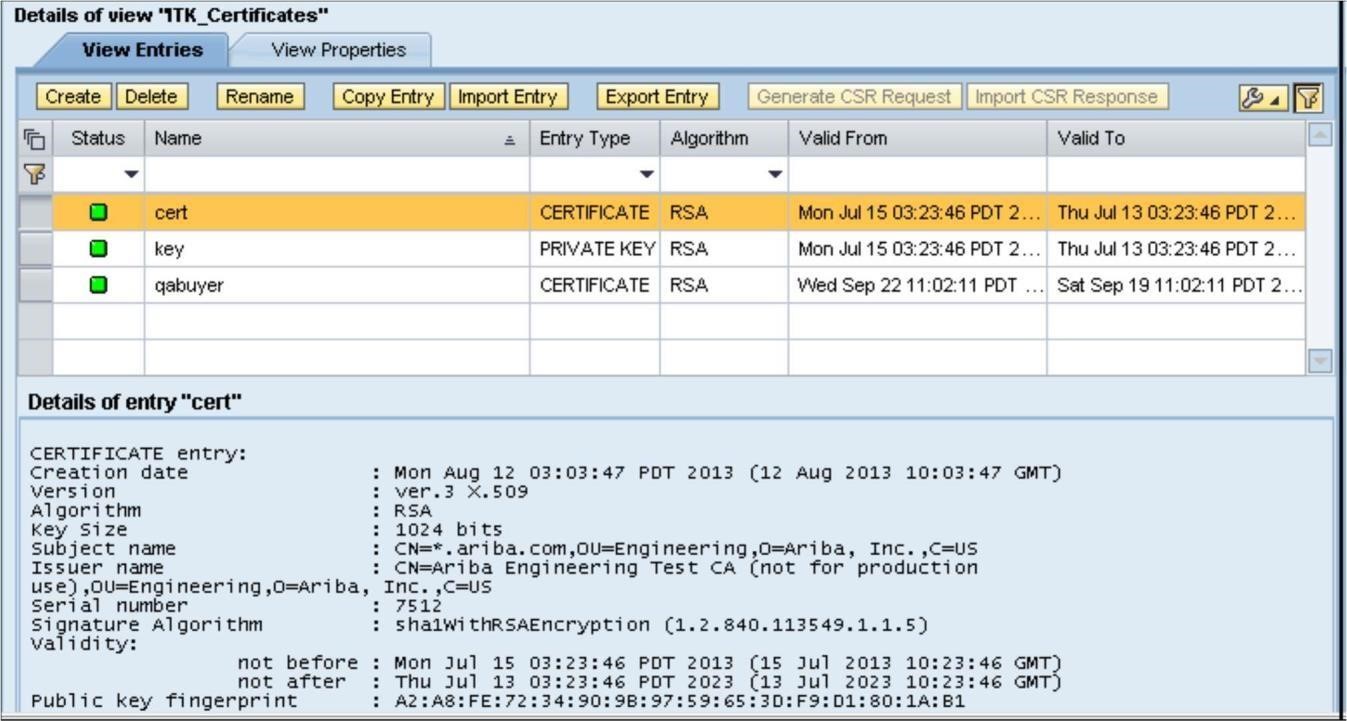

Le graphique suivant affiche les détails des certificats importés dans la vue ITK_Certificates.

Note

Dans le graphique ci-dessus, les certificats serveur et client sont importés dans la même vue. Cependant, vous pouvez avoir des vues différentes pour les certificats serveur et client.

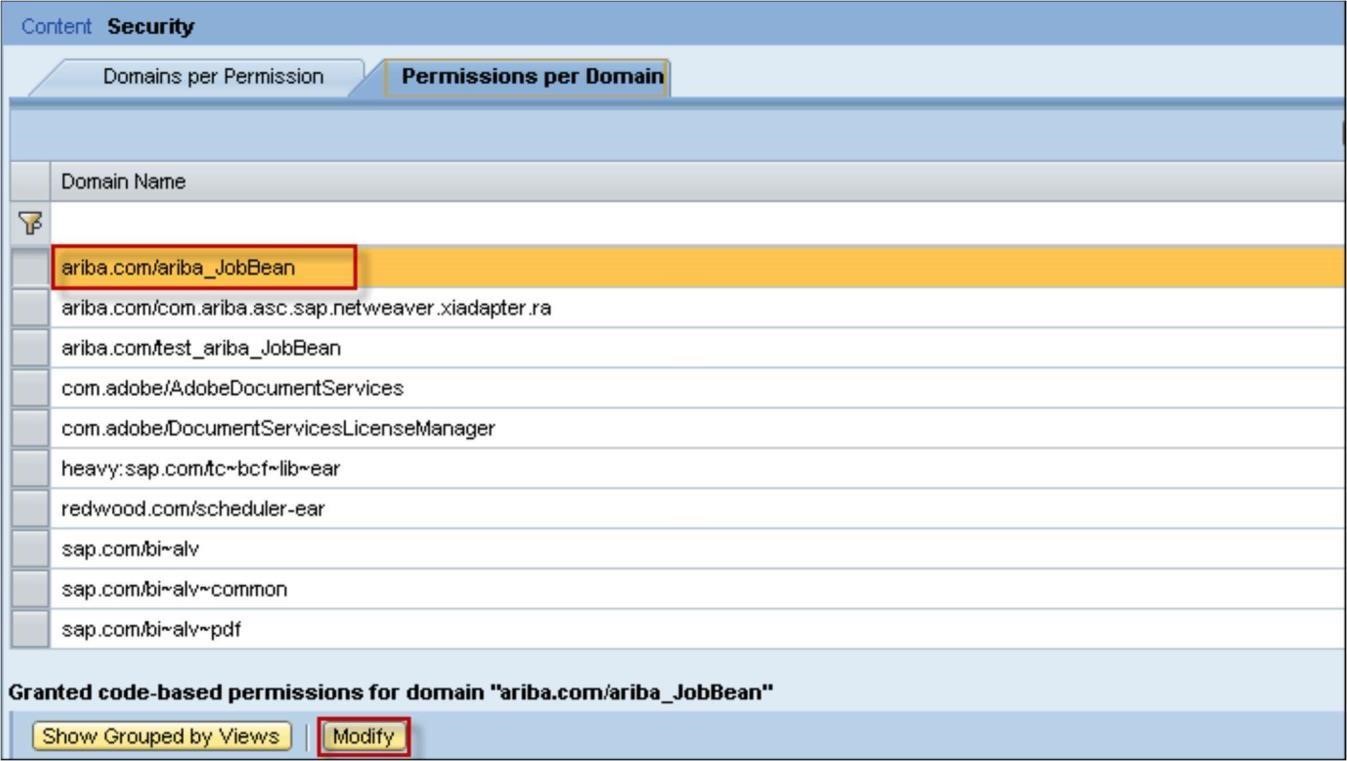

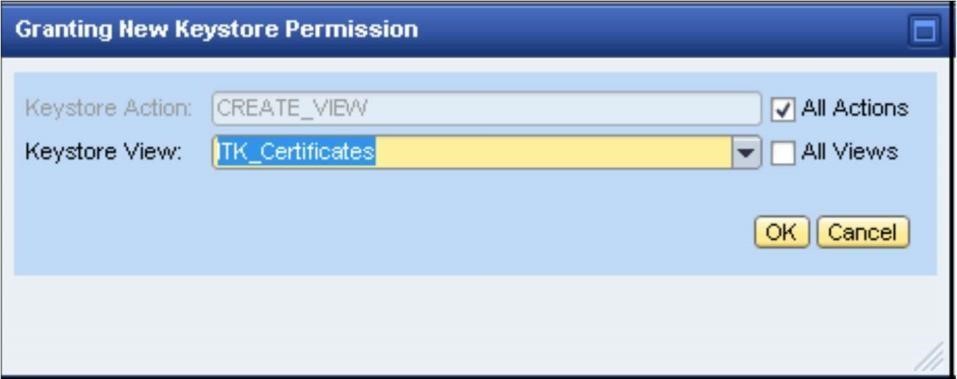

Octroi d'autorisations pour le keystore

Quelles sont les modifications requises pour l'intégration ERP à l'aide de la connectivité directe ou indirecte (données de base/SIPM) ?

Pour la connectivité indirecte, voir la section "Création d'une vue et importation de certificats dans le keystore SAP NetWeaver" de ce document pour découvrir comment ajouter un nouveau certificat dans PI.

Pour la connectivité directe, les étapes sont les suivantes :