|

| ||||||||

O cliente gostaria de usar um certificado em vez de um segredo compartilhado para autenticar a ferramenta de transferência de dados (TDT) do kit de ferramentas de integração (ITK) com os aplicativos Ariba.

Existem dois tipos de segurança ITK:

- Autenticação baseada em segredo compartilhado

- Autenticação digital baseada em certificado

A autenticação baseada em certificado digital é fornecida porque o modo de autenticação segredo compartilhado não é considerado seguro o suficiente para cumprir as rigorosas regulamentações de segurança de dados impostas por determinados países. Essas regulamentações estão relacionadas, especialmente, aos dados do usuário e do fornecedor. Além disso, certos setores e organizações do governo exigem um alto limite para privacidade e segurança de dados.

Para garantir um intercâmbio completamente seguro de dados entre as soluções Ariba On-Demand e o Ariba ITK, a Ariba fornece autenticação com base em certificado digital. Nas soluções Ariba Spend Management, que são configuradas para autenticação com base em certificado digital, um certificado autentica solicitações de carregamento e download do Ariba ITK.

As instruções que abrangem como configurar o aplicativo Ariba para autenticação com base em certificados digitais são exibidas na versão atual do Guia do Kit de Ferramentas de Integração de Soluções Ariba On Demand.

No lado dos clientes, o arquivo de parâmetros/opções TDT precisa ter o caminho para o keystore que contém as chaves públicas e privadas para o certificado.

As instruções para configurar uma keystore e o arquivo de parâmetros/opções DTT são as seguintes:

O arquivo de parâmetros/opções tem um exemplo do caminho do keystore. O keystore precisa conter as chaves públicas/privadas para o certificado.

:: Ativa o uso do certificado do cliente para autenticar o cliente no site remoto.

:: A keystore apontada por esta configuração deve conter o par de chaves públicas/privadas

:: para a autenticação. É necessário fornecer um conjunto correto de senhas para acessar o keystore.

::

:: definir clientKeystore=C:\cert\MyKeyStore.jks

:: definir clientKeystorePassword=storePass

:: defina clientKeyPassword=keyPass

- Para criar uma keystore em um computador executando o Microsoft® Windows, você pode usar os seguintes comandos. Variações para este comando existem, no entanto, um exemplo segue. O comando java®, "Keytool" gera o keystore:

C:<Caminho para a pasta que você quer que a keystore resida>>keytool -genkey -alias <Nome da keystore> -keyalg RSA -keystore <Nome da keystore>.jks -keysize 2048 (este é específico do usuário e também pode ser 1024)

Exemplo:

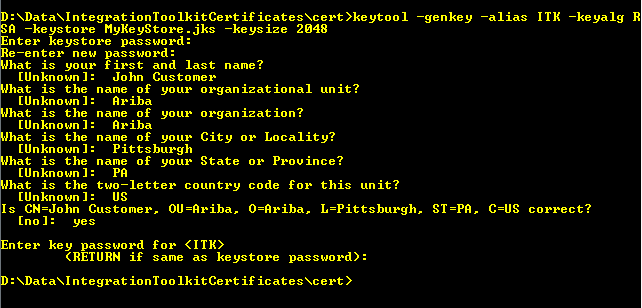

D:\Data\IntegrationToolkitCertificates\cert>keytool -genkey -alias ITK -keyalg RSA -keystore MyKeyStore.jks -keysize 2048

Digite a senha da keystore: <Digite uma senha para sua nova Keystore> (Este é o “storePass” definido no conjunto de parâmetros clientKeystorePassword= )

Digite novamente a nova senha: <Redigite uma senha para sua nova Keystore>

Qual é o seu nome e sobrenome?

[Desconhecido]: <Insira o nome que você deseja associar a esta keystore>(John Customer)

Qual é o nome de sua unidade organizacional?

[Desconhecido]: <Insira o nome de sua unidade organizacional> (Ariba)

Qual é o nome da sua organização?

[Desconhecido]: <Insira o nome da sua organização> (Ariba)

Qual é o nome da sua cidade ou localidade?

[Desconhecido]: <Insira sua cidade ou localidade> (Pittsburgh)

Qual é o nome do seu Estado ou Província?

[Desconhecido]: <Insira seu estado ou província> (PA)

Qual é o código de país de duas letras para esta unidade?

[Desconhecido]: <Insira o código de país de duas letras para esta keystore> (EUA)

CN=JohnCustomer, OU=Ariba, O=Ariba, L=Pittsburgh, ST=PA, C=US correto?

[não]: sim - Você verá o prompt a seguir. Você pode inserir uma nova senha ou mantê-la igual à senha da keystore. Se você inserir um, ele será inserido no arquivo de parâmetros/opções como definido clientKeyPassword=

Inserir senha de chave para <alias de keystore>

(RETURN se igual à senha de keystore):

Uma captura de tela dos comandos segue um exemplo:

Os parâmetros no arquivo Parâmetro/Opções ficariam assim usando o exemplo atual:

set clientKeystore=D:\Data\IntegrationToolkitCertificates\cert\MyKeyStore.jks

set clientKeystorePassword=ariba123

set clientKeyPassword=ariba123 - Comente os parâmetros do segredo compartilhado:

:: definir cryptionKeyPath=

:: defina integrationPasswordKeyPath= - Importe suas chaves públicas e privadas de certificado para sua keystore recém-criada.

Microsoft e Microsoft Windows são marcas ou marcas registradas da Microsoft Corporation ou de suas subsidiárias nos Estados Unidos e em outros países.

Oracle e Java são marcas ou marcas registradas da Oracle Corporation ou de suas subsidiárias nos Estados Unidos e em outros países.

Compras > Ariba Services Procurement

Compras centrais > Administração principal > Kit de ferramentas de integração (ITK)