|

| ||||||||

Il cliente desidera utilizzare un certificato anziché una parola chiave segreta condivisa per autenticare lo strumento di trasferimento dati del toolkit di integrazione con le applicazioni Ariba.

Esistono due tipi di ITK Security:

- Autenticazione basata sulla segreteria condivisa

- Autenticazione basata su certificato digitale

L'autenticazione basata su certificato digitale viene fornita perché la modalità della parola chiave segreta condivisa non è considerata sufficientemente sicura da soddisfare le rigorose normative sulla sicurezza dei dati imposte da alcuni paesi. Questi regolamenti si riferiscono, in particolare, ai dati dell'utente e del fornitore. Inoltre, alcuni settori industriali e organizzazioni di proprietà del governo richiedono una soglia elevata per la privacy e la sicurezza dei dati.

Per garantire uno scambio di dati completamente sicuro tra le soluzioni Ariba On-Demand e il kit di integrazione Ariba, Ariba fornisce l'autenticazione basata su certificato digitale. Nelle soluzioni Ariba Spend Management, configurate per l'autenticazione digitale basata su certificato, un certificato autentica le richieste di caricamento e download dal toolkit di integrazione Ariba.

Le istruzioni sulla modalità di configurazione dell'applicazione Ariba per l'autenticazione digitale basata su certificato vengono visualizzate nella versione corrente della Guida al toolkit di integrazione delle soluzioni Ariba On Demand.

Da parte dei clienti, il file di parametri/opzioni TDT deve avere il percorso al keystore che contiene le chiavi pubbliche e private per il certificato.

Seguono le istruzioni per impostare un keystore e configurare il file di parametri/opzioni TDT:

Il file parametri/opzioni contiene un esempio del percorso keystore. Il keystore deve contenere le chiavi pubbliche/private per il certificato.

: consente l'utilizzo del certificato client per l'autenticazione del client sul sito remoto.

:: il keystore puntato da questa configurazione deve contenere la coppia di chiavi pubbliche/private

:: per l'autenticazione. È necessario fornire un set corretto di password per accedere al keystore.

::

:: impostare clientKeystore=C:\cert\MyKeyStore.jks

:: impostare clientKeystorePassword=storePass

:: impostare clientKeyPassword=keyPass

- Per creare un keystore in un computer su cui è in esecuzione Microsoft® Windows, è possibile utilizzare i seguenti comandi. Esistono variazioni a questo comando, tuttavia, segue un esempio. Il comando java®, "Keytool" genera il keystore :

C:<Percorso alla cartella in cui si desidera risiedere il keystore>>keytool -genkey -alias <Nome del keystore> -keyalg RSA -keystore <Nome del keystore>.jks -keysize 2048 (è specifico dell'utente e può anche essere 1024)

Esempio:

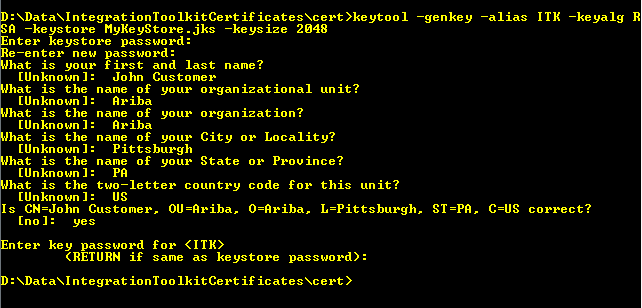

D:\Data\IntegrationToolkitCertificates\cert>keytool -genkey -alias ITK -keyalg RSA -keystore MyKeyStore.jks -keysize 2048

Immettere la password keystore: <immettere una password per il nuovo keystore> (questo è lo "storePass" impostato nel parametro clientKeystorePassword= )

Immettere nuovamente la nuova password: <Re-inserire una password per il nuovo keystore>

Qual è il tuo nome e cognome?

[Sconosciuto]: <Immettere il Nome che si desidera associare a questo keystore>(Cliente Mario)

Qual è il nome della tua unità organizzativa?

[Sconosciuto]: <Inserire il nome dell'unità organizzativa> (Ariba)

Qual è il nome della tua organizzazione?

[Sconosciuto]: <Immettere il nome dell'organizzazione> (Ariba)

Qual è il nome della tua città o località?

[Sconosciuto]: <Inserisci la tua città o località> (Pittsburgh)

Qual è il nome del tuo stato o provincia?

[Sconosciuto]: <Immettere lo stato o la provincia> (PA)

Qual è il codice paese a due lettere per questa unità?

[Sconosciuto]: <Immettere il codice paese di due lettere per questo keystore> (US)

CN=JohnCustomer, OU=Ariba, O=Ariba, L=Pittsburgh, ST=PA, C=US è corretto?

[no]: sì - Viene visualizzato il seguente prompt. È possibile inserire una nuova password o mantenerla uguale alla password del keystore. Se ne viene inserito uno, questo viene inserito nel file parametri/opzioni come set clientKeyPassword=

Inserire password chiave per <alias keystore>

(RESTITUISCI se uguale alla password del keystore):

Di seguito è riportato uno screenshot dei comandi in un esempio:

I parametri nel file Parametro/Opzioni avrebbero quindi l'aspetto seguente utilizzando l'esempio corrente:

set clientKeystore=D:\Data\IntegrationToolkitCertificates\cert\MyKeyStore.jks

set clientKeystorePassword=ariba123

set clientKeyPassword=ariba123 - Commentare i parametri della parola chiave segreta condivisa:

:: impostare cryptionKeyPath=

:: set integrationPasswordKeyPath= - Importare le chiavi pubbliche e private del certificato nel keystore appena creato.

Microsoft e Microsoft Windows sono marchi o marchi registrati di Microsoft Corporation o delle sue controllate negli Stati Uniti e in altri paesi.

Oracle e Java sono marchi o marchi registrati di Oracle Corporation o delle sue controllate negli Stati Uniti e in altri paesi.

Acquisti > Services Procurement

Approvvigionamento di base > Amministrazione centrale > Toolkit di integrazione