|

| ||||||||

El cliente desea utilizar un certificado en lugar de un secreto compartido para autenticar la herramienta de transferencia de datos (DTT) del kit de herramientas de integración (ITK) con las aplicaciones de Ariba.

Existen dos tipos de seguridad ITK:

- Autenticación basada en clave compartida

- Autenticación basada en certificado digital

Se proporciona la autenticación basada en certificados digitales porque el modo de autenticación de secreto compartido no se considera lo suficientemente seguro para cumplir con las estrictas regulaciones de seguridad de datos impuestas por determinados países. Estas normativas se refieren, en particular, a los datos de usuario y de proveedor. Además, ciertos sectores y organizaciones propiedad del gobierno requieren un umbral alto para la privacidad y la seguridad de los datos.

Para garantizar un intercambio de datos completamente seguro entre Ariba On-Demand Solutions y Ariba ITK, Ariba proporciona autenticación basada en certificados digitales. En las soluciones de Ariba Spend Management, que están configuradas para la autenticación basada en certificados digitales, un certificado autentica las solicitudes de carga y descarga de Ariba ITK.

Las instrucciones que cubren cómo configurar la aplicación Ariba para la autenticación basada en certificados digitales aparecen en la versión actual de la Guía del kit de herramientas de integración de soluciones Ariba On Demand.

En el lado del cliente, el archivo de parámetros/opciones de TDT debe tener la ruta al almacén de claves que contiene las claves públicas y privadas para el certificado.

A continuación se indican las instrucciones para configurar un almacén de claves y el archivo de parámetros/opciones de TDT:

El archivo de parámetros/opciones tiene un ejemplo de la ruta del almacén de claves. El almacén de claves debe contener las claves públicas/privadas para el certificado.

:: Permite el uso del certificado de cliente para autenticar el cliente en el sitio remoto.

:: El keystore apuntado por esta configuración debe contener el par de claves públicas/privadas

:: para la autenticación. Se debe proporcionar un conjunto correcto de contraseñas para acceder al almacén de claves.

::

:: set clientKeystore=C:\cert\MyKeyStore.jks

:: establezca clientKeystorePassword=storePass

:: establecer clientKeyPassword=keyPass

- Para crear un almacén de claves en un equipo que ejecuta Microsoft® Windows, puede utilizar los siguientes comandos. Existen variaciones de este comando, sin embargo, sigue un ejemplo. El comando java®, "Keytool" genera el almacén de claves :

C:<Ruta a la carpeta que desea que resida el keystore>>keytool -genkey -alias <Nombre del keystore> -keyalg RSA -keystore <Nombre del keystore>.jks -keysize 2048 (esto es específico del usuario y también puede ser 1024)

Ejemplo:

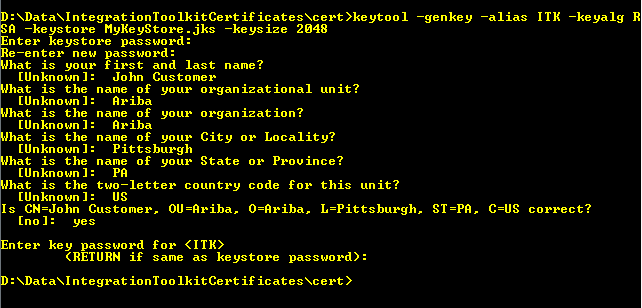

D:\Data\IntegrationToolkitCertificates\cert>keytool -genkey -alias ITK -keyalg RSA -keystore MyKeyStore.jks -keysize 2048

Introduzca la contraseña del almacén de claves: <Introduzca una contraseña para su nuevo almacén de claves> (Este es el "storePass" que se establece en el conjunto de parámetros clientKeystorePassword= )

Vuelva a introducir la nueva contraseña: <Vuelva a introducir una contraseña para su nuevo almacén de claves>

¿Cuál es su nombre y apellido?

[Desconocido]: <Introduzca el nombre que desea asociar con este keystore>(John Customer)

¿Cuál es el nombre de su unidad organizativa?

[Desconocido]: <Introduzca el nombre de su unidad organizativa> (Ariba)

¿Cuál es el nombre de su organización?

[Desconocido]: <Introduzca el nombre de su organización> (Ariba)

¿Cuál es el nombre de su ciudad o localidad?

[Desconocido]: <Ingrese su ciudad o localidad> (Pittsburgh)

¿Cuál es el nombre de su estado o provincia?

[Desconocido]: <Introduzca su estado o provincia> (AP)

¿Cuál es el código de país de dos letras para esta unidad?

[Desconocido]: <Introduzca el código de país de dos letras para este keystore> (EE. UU.)

Is CN=JohnCustomer, OU=Ariba, O=Ariba, L=Pittsburgh, ST=PA, C=US correcto?

[no]: sí - Verá la siguiente petición. Puede introducir una nueva contraseña o mantenerla igual que la contraseña del almacén de claves. Si introduce uno, se introduce en el archivo de parámetros/opciones como se ha establecido clientKeyPassword=

Introduzca la contraseña clave para <alias de almacén de claves>

(DEVOLVER si es lo mismo que la contraseña del almacén de claves):

Una captura de pantalla de los comandos sigue un ejemplo:

Los parámetros del archivo Parámetro/Opciones se verían así con el ejemplo actual:

set clientKeystore=D:\Data\IntegrationToolkitCertificates\cert\MyKeyStore.jks

establecer clientKeystorePassword=ariba123

set clientKeyPassword=ariba123 - Comente los parámetros de clave compartida:

:: establecer ciptionKeyPath=

:: set integrationPasswordKeyPath= - Importe las claves públicas y privadas del certificado al keystore recién creado.

Microsoft y Microsoft Windows son marcas comerciales o marcas registradas de Microsoft Corporation o sus filiales en los Estados Unidos y en otros países.

Oracle y Java son marcas comerciales o marcas registradas de Oracle Corporation o sus filiales en los Estados Unidos y en otros países.

Compras > Compras de servicios

Compras centrales > Administración central > Kit de herramientas de integración (ITK)